마우스 오토 클릭 프로그램

제작 이유

오늘 어머님의 일을 도와드렸다. 단순 클릭 작업이었다.

작업 한번에 5번 정도의 클릭

같은 작업을 300번 이상 해야했기에 내가 직접 클릭하는건 굉장히 비효율 적이었다.

인터넷에서 오토 클릭 프로그램들을 다운 받아보았다.

보통 Setup 프로그램이라 설치를 하거나, 내가 원하는 기능이 없었다.

예컨데, 좌표 리스트 중 하나를 잘못 찍으면 다 삭제하고

처음부터 다시 좌표 리스트를 만들어야했다.

화가 치밀어 올랐다.

딜레이 시간초를 잘못 설정했다. 좌표 리스트를 다 삭제하고

처음부터 다시 좌표 찍어야했다.

분노하였다.

그래서 내가 만들었다.

사용법

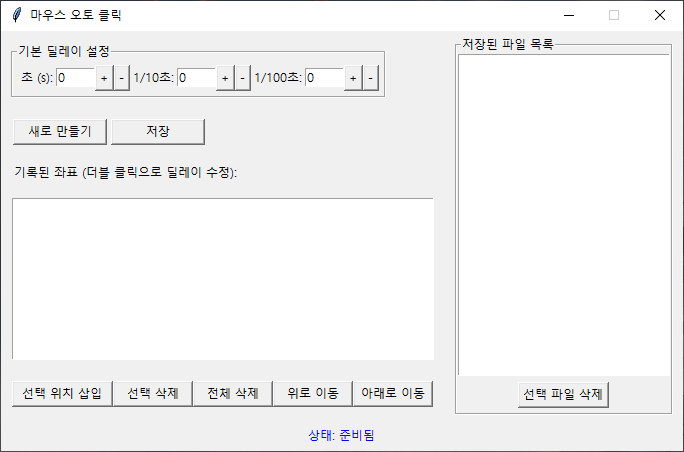

조작키

F2 : 좌표찍기 (클릭되기 원하는 위치에 마우스를 가져다 놓고 F2를 누르면 좌표가 저장)

F3 : 실행 (기록된 좌표 순으로 위에서 부터 실행 됨)

F4 : 실행 중지

선택 위치 삽입

선택 위치 삽입 버튼 클릭 후 원하는 위치 마우스 왼쪽키로 찍기

선택삭제

전체 삭제

위 / 아래로 이동

딜레이 시간 변경

메커니즘

순서

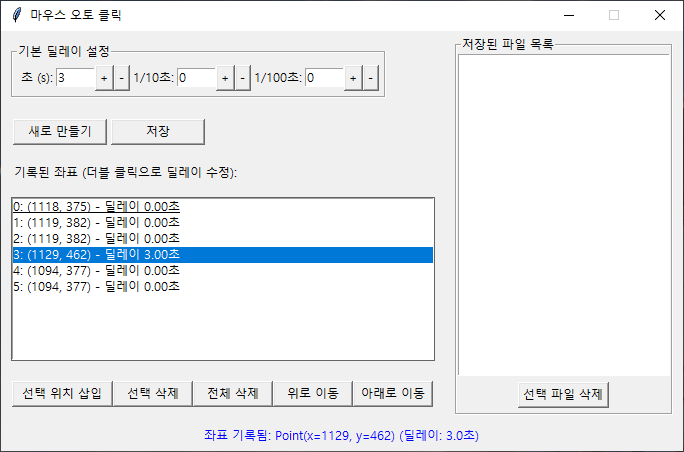

기록된 좌표 리스트에 보이는 순서대로 위에서부터 작동한다

0 → 1 → 2 → 0 → 1 → 2

딜레이

위 이미지를 실행 시켰을 때

0.5초 → 0번 위치로 이동 후 클릭 → 1초 → 1번 위치로 이동 후 클릭 → 2초

→ 2번 위치로 이동 후 클릭 → 0.5초 → 0번 위치로 이동 후 클릭 → ······

주의사항

바이러스

PyInstaller로 만든 exe 파일을 일부 백신(특히 Windows Defender, Avast, 알약 등)이

오탐지 하는 현상입니다.

왜 그런 현상이 생기나?

| 1. PyInstaller가 exe에 코드를 압축하고 암호화함 | 일부 악성코드와 비슷한 구조 |

| 2. 실행파일이 일반적인 소프트웨어 서명이 없음 | 윈도우 입장에선 "출처 미상 프로그램" |

| 3. 마우스 조작/키보드 후킹 코드 포함 | pyautogui, keyboard, pynput 등을 쓰면 백신이 민감하게 반응 |

특히 keyboard 와 pynput 같은 모듈이 "키보드 후킹" 기능을 포함해서

자동으로 악성 행위 의심되는 경우가 많습니다.

해결 방법

Windows Defender 또는 사용 중인 백신에서 예외 처리

Windows Defender 사용시:

- exe 파일 또는 전체 폴더를 예외 목록에 추가.

설정 → 업데이트 및 보안 → Windows 보안 → 바이러스 및 위협 방지 → 설정 관리

→ 제외 추가 → dist 폴더 또는 exe 파일 지정

모듈백신이 싫어하는 이유

| pyautogui | 마우스/키보드 자동화 |

| keyboard | 키보드 후킹 의심 |

| pynput | 키보드+마우스 감지 |

→ 완전 정상적인 자동화 도구지만, 악성코드랑 행동이 비슷해서 의심받음.

참고

치료하면 파일은 삭제되거나 격리됨

그러면 해당 exe 파일은 더 이상 실행 불가

격리된 파일은 "보호 기록 → 격리된 항목"에서 복원 가능

(하지만 매번 귀찮으니까 예외 처리하는 게 편함!)

저장

기록된 좌표를 저장하지 않고 프로그램을 종료하거나 새로 만들기 버튼을 클릭 시

사용 중이던 좌표값들이 초기화 됩니다.

원본코드